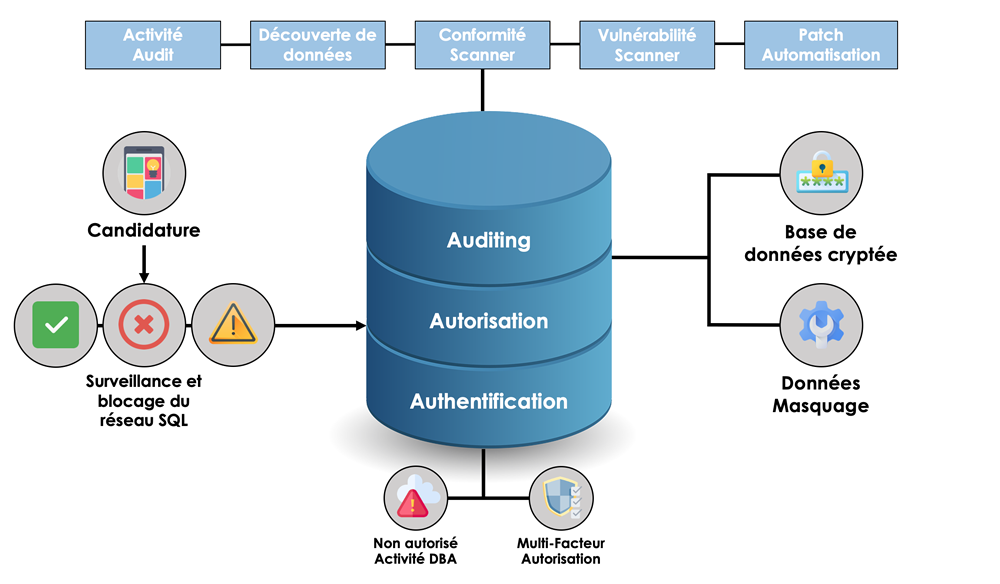

Protection des systèmes informatiques, sécurité des bases de données, Internet sécurisé. Symbole de verrouillage sur le code binaire de programmation de base de données informatiques abstraites, protection des données Image Vectorielle Stock -

Concept Isométrique De Protection De Base De Données Support De Pièce De Serveur, Sécurité De Base De Données, Unité De Serveur D Illustration de Vecteur - Illustration du isolement, affaires: 116574256

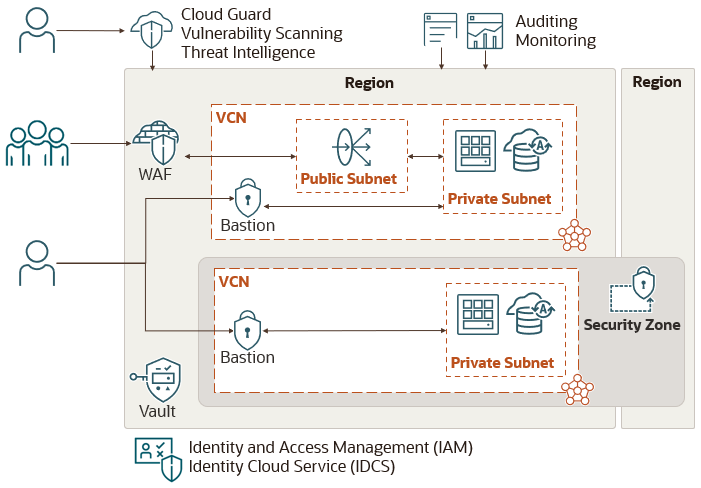

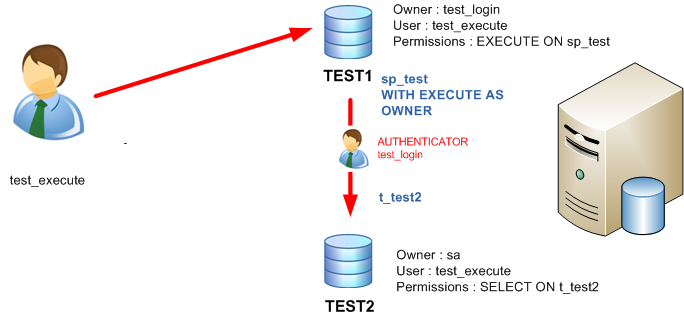

SQL Server et sécurité : Autoriser et sécuriser les accès cross-databases à l'aide des propriétaires de bases de données | David Barbarin

Base de données Sécurité des données Sécurité informatique Portable Network Graphics, Base de données, réseau informatique, autres png | PNGEgg

Photo de Données De Base De Données Financières De La Sécurité Des Donnée, technologie, financier, cryptage Illustration images free download - Lovepik | 400147554

Sécurité De Base De Données Sécurité Du Serveur Concept De Protection Des Données. Clip Art Libres De Droits , Svg , Vecteurs Et Illustration. Image 88417972.