/origin-imgresizer.eurosport.com/2021/12/05/3267016-66857588-2560-1440.jpg)

GP d'Arabie saoudite - Dépassements litigieux, négociations FIA, coup de tampon : les 8 incidents du GP décryptés - Eurosport

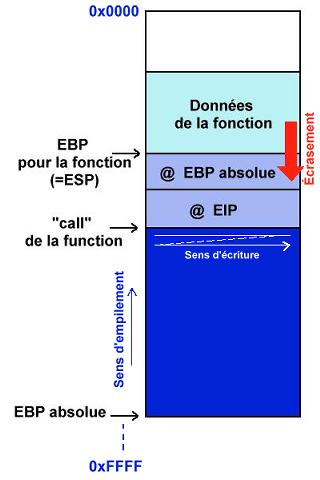

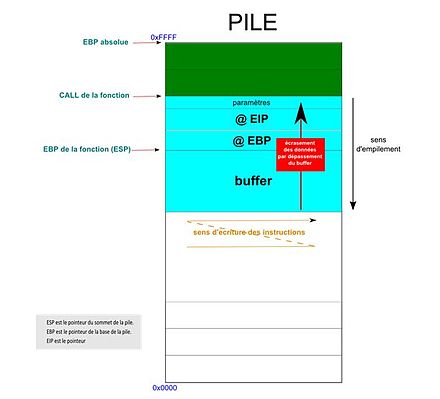

C'est quoi une attaque buffer overflow (dépassement de tampon) - Portail informatique et sécurité du web (poinseweb)